Прослушкой и взломом смартфона сегодня можно достать практически любое устройство. При этом вовсе не обязательно быть звездой или политиком: злоумышленникам достаточно вашей личной информации. Например, номера карт. Поэтому если телефон подает странные признаки поведения, имеет смысл задуматься все ли с ним в порядке.

Сначала скажем немного о методах влияния на устройство. В общих смыслах существуют два типа прослушки. Система оперативно-розыскных мероприятий или СОРМ - работает на уровне сотового оператора. В этом случае запрос идет со стороны государства и обычно не преследует целью получить ваши личные данные.

Второй способ более распространен у злоумышленников. Основной его источник – трояны и уязвимости, позволяющие получить контроль над вашим устройством. Они то и начинают влиять на работоспособность смартфона, получая несанкционированный доступ к камере, микрофону и логированию активности. Заметили, что батарейка стала тратиться быстрее? Проверьте, что ее расходует.

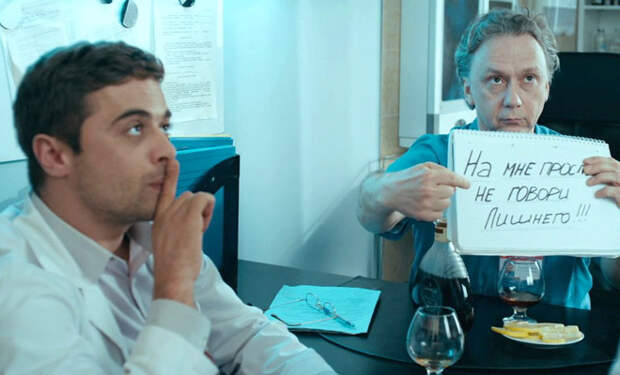

Ну и самый банальный способ избежать фоновой записи через перехваченный смартфон. Просто уберите телефон подальше в карман или сумку при важном разговоре. В этом случае микрофон или камера не смогут ничего записать.

Свежие комментарии